[icon name=”icon-edit”] fiese App erpresst Android Nutzer (Polizei-Erpresser-Software)

Kaspersky hat versteckte Komponenten der Koller-App “Polizei-Erpresser” – Software für Android Geräte entdeckt. Auch Bitdefener warnt eindringlich vor dieser “Erpresser-App” die es auf Android Smartphones und Tablets abgesehen hat

Der auf den Namen Android.Trojan.Koler.A getaufte Virus übernimmt die Kontrolle über das Smartphone und fordert den Inhaber auf, 300 US Dollar zu zahlen um das Handy wieder frei zu geben.

Kolar Virus Erpresser App Android

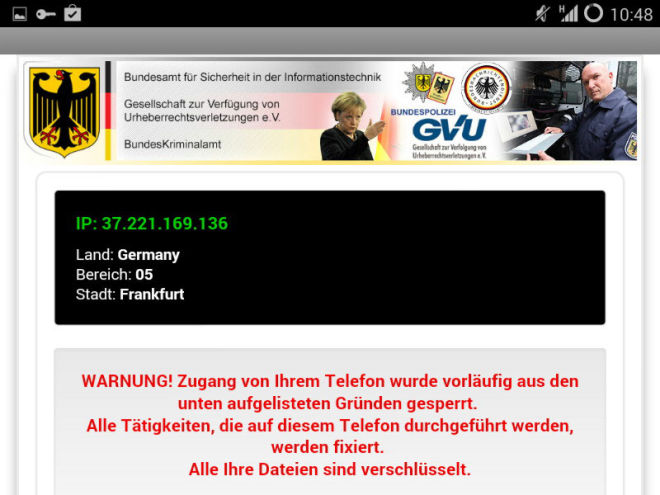

Die Hinweise die auf dem Display erscheinen, gaukeln dem Benutzer vor die Warnung wäre angeblich von einer lokalen Strafbehörde wie Polizei, Bundesamt für Sicherheit /BSI usw. Über die Ortungsfunktion des Handys ist dem Expresser-Virus Kolar, auch der Standort des Smartphones bekannt und sorgt dafür das dieser auch in der “richtigen Sprache” angezeigt wird.

[icon name=”icon-edit”] deutsche Nutzer auch betroffen

Android Trojaner koler

In Deutschland erscheint so eine Warnng vom BSI (Bundesamt für Sicherheit) und es wird oftmal ein Foto mit einem bösen Blick unserer Bundeskanzlerin angezeigt.

Diese mobile “ransom software” ist erstmals im April 2014 aufgetaucht und verbereitet sich in mehr als 30 Länder, darunter auch Deutschlan, Schweiz und Österreich

Die Hintermänner von Koler nutzen ein ausgefeiltes Schema: Im ersten Schritt werden die Systeme der Opfer gescannt und individuell angepasste Ransomware, abhängig vom Ort und vom Gerät (Smartphone oder PC), zum Einsatz gebracht. Nachdem ein Opfer eine der mindestens 48 von Koler genutzten Porno-Webseiten besucht hat, wird als weiterer Schritt eine Umleitung aktiv.

Dass für die Ransomware ein pornografisches Netzwerk verwendet wird, ist kein Zufall. Die Wahrscheinlichkeit ist groß, dass die Opfer aufgrund der Nutzung pornografischer Inhalte ein höheres Schuldgefühl haben, und daher eher geneigt sind, angebliche Bußgelder an eine vorgebliche „Behörde“ zu bezahlen.

Die Umleitungs-Infrastruktur, die auf den Pornoseiten ihren Anfang nimmt, leitet die Opfer zu einem zentralen Verteilpunkt, auf dem mithilfe des Keitaro Traffic Distribution Systems (TDS) das weitere Vorgehen organisiert. Anhand verschiedener Bedingungen führt die Umleitungs-Infrastruktur zu drei möglichen, gefährlichen Szenarien:

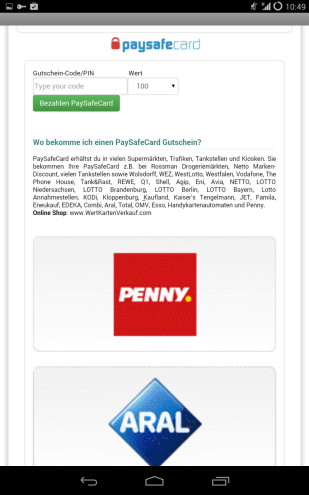

- Installation der mobilen Koler-Ransomware: Im Falle eines mobilen Zugriffs leitet die Webseite den Nutzer automatisch auf die gefährliche App. Der Nutzer muss den Download sowie die Installation der Koler-Ransomware-App namens animalporn.apk bestätigen. Das Programm blockiert anschließend den Bildschirm des infizierten Geräts und fordert ein „Lösegeld“ zwischen 100 und 300 US-Dollar, damit das Gerät wieder entsperrt wird. Um noch realistischer zu wirken, zeigt die Malware eine auf das Land angepasste Nachricht, die angeblich im Namen der Polizei verschickt wurde.

- Umleitung auf Browser-Ransomware-Webseiten: Eine spezielle Routine überprüft a) ob der Browser-Client einem der 30 betroffenen Länder zugeordnet werden kann; b) ob der Nutzer kein Android-Smartphone hat und c) ob die Anfrage nicht von einem Internet Explorer Browser stammt. Treffen alle drei Bedingungen zu, sieht der Nutzer einen geblockten Bildschirm – identisch zur mobilen Version. In diesem Fall findet allerdings keine Infizierung statt. Es wird lediglich ein Pop-up erzeugt, das den Bildschirm blockiert. Nutzer können dies mit einem einfachen Trick, der Tastenkombination „Alt“ und „F4“, umgehen.

- Weiterleitung zu einer Webseite, auf der sich das Angler Exploit Kit befindet: Verwendet ein Nutzer den Internet Explorer, leitet die bei der Kampagne eingesetzte Umleitungsinfrastruktur den Nutzer auf Seiten weiter, die das Angler Exploit Kit beherbergen. Angler enthält Exploits für die Ausnutzung von Schwachstellen in Silverlight, Adobe Flash und Java. Während der Analyse von Kaspersky Lab war der Exploit-Code voll funktionsfähig. Allerdings wurde kein Schadcode gesendet, was sich in naher Zukunft ändern dürfte.

„Das Interessante an dieser Kampagne ist das genutzte Verteilungsnetzwerk“, so Vicente Diaz, Principal Security Researcher bei Kaspersky Lab. „Dutzend automatisch generierte Webseiten leiten den Verkehr zu einem zentralen Hub um, der ein Traffic-Distribution-System nutzt, das die Nutzer wiederum weiterleitet.

Diese Infrastruktur zeigt, wie gut organisiert und gefährlich diese Kampagne ist. Aufgrund der Automatismen, der Möglichkeit des Nachladens von Schadcode sowie den Attacken auf unterschiedliche Nutzer können die Angreifer schnell ähnliche Infrastrukturen erstellen. Zudem haben die Angreifer mehrere Wege vorgesehen, um aus ihrer Multi-Device-Kampagne Geld zu generieren.“

[icon name=”icon-edit”] Android-Schädling Koler: Auch deutsche Nutzer werden erpresst

Fast 200.000 Nutzer mobiler Geräte waren seit Kampagnenbeginn betroffen. Die meisten davon stammen aus den USA (80 Prozent), gefolgt von Großbritannien (13.692 Opfer), Australien (6.223 Opfer), Kanada (5.573 Opfer), Saudi Arabien (1.975 Opfer) sowie Deutschland (1.278).

Kaspersky Lab hat seine Befunde mit Europol und Interpol geteilt. Zudem kooperiert der IT-Sicherheitsexperte mit Strafverfolgungsbehörden, um eine mögliche Schließung der Infrastruktur zu unterstützen.

[icon name=”icon-edit”] Tipps für von Koler betroffene Nutzer

Opfer sollten folgende Tipps beachten:

- Bezahlen Sie keine Lösegeldforderungen- Polizeibehörden oder ähnliches Institutionen erpressen Sie nichtt

- Installieren Sie nicht jede App, die Ihnen im Internet vorgeschlagen wird.

- Besuchen Sie niemals Webseiten, denen Sie nicht vertrauen.

- Setzen Sie immer eine aktuelle Sicherheitslösung wie zum Beispiel Kaspersky Internet Security – Multi-Device ein.